TSMCは3nm製造施設を完成し、台湾南部の台南サイエンスパークにて竣工式を行いました。

TSMCは3nm製造施設を完成し、台湾南部の台南サイエンスパークにて竣工式を行いました。

TSMCは、5nmプロセスノード(N5)と3nmプロセスノード(N3)の進捗状況について発表しました。

TSUKUMOは同社製BTO PCの購入を検討している方を対象に、オンライン接客サービスの試験運用を開始しました。

台湾メディアのDigiTimesは、TSMCが新たに4nmプロセスノードの投入を計画していることを報じました。

壁紙に設定するだけでAndroidスマホをぶっ壊すという恐ろしい写真が出回っています。問題の写真がこちら。ちなみに当サイトに掲載してある写真は安全です。

台湾メディアのDigiTimesは、TSMCの今後のプロセスノードについて以下の内容を報じました。

ZOTACは極薄のカード型PC『PI225-GK』の販売を開始しました。

任天堂はTwitterにて、「Nintendo Switch本体やJoy-Conをアルコール除菌したい」という質問に対して以下の回答をしました。

TSMCは2020年Q2(4-6月)に5nmプロセスノードの大量生産を開始する。同社シニア・バイス・プレジデントのJK Wang氏によると、既に3nmプロセスノードの計画も進めており、2022年に入ったらすぐに大量生産を開始することを約束している。 ホリデーシーズンとなる2022年末頃には3nmプロセスノードの製品を見ることが期待できるだろう。 |

上記内容が海外メディアのTECH POWER UPおよびDigiTimesにて報じられました。早いもので、もう3nmプロセスノードの計画についての話題が出てまいりました。

3nmがどれほどの性能になるかはまだ未知数ですが、5nmは7nmと比較して、80%のロジック密度の増加、約20%の速度増加を実現すると言われています。3nmでも同様に、順調なパフォーマンスアップを見せてくれることが期待されます。

TSMCは2019年Q3の収支報告にて、5nmプロセスの進捗を発表しました。TSMCによると、5nmは既に良好な歩留まりでリスク生産に入っており、EUVを積極的に採用し、2020年上半期の量産に向けて順調に進んでいるとのこと。また、5nmは7nmと比較して80%のロジック密度の増加、約20%の速度増加を実現するという。

TSMCは3nmについても少し触れているものの、こちらは具体的な日付については言及しておらず、「進捗状況は良好」と言うに留めています。

2019/12/7追記

3nmについて新たな情報が出てまいりました。詳細は以下の記事をご覧くださいませ。

Intel CPUに『SWAPGSAttack』(CVE-2019-1125)と名付けられた新たな脆弱性が見つかり、情報が公開されました。この脆弱性を悪用されると各種データを盗まれる危険性があるとのこと。

『SWAPGSAttack』について研究しているBitDefenderによると、現在のところIvy Bridge (Core i-3000シリーズなど) + Windowsという環境でのみ影響を受けることが判明しています。AMD CPUは影響を受けません。また、Linux環境でも影響がなかったものの、テストはまだ完全には完了していないとのこと。

不幸中の幸いなのは、この脆弱性の対策にBIOSアップデート等は不要で、Windows側のアップデートだけで対応が可能となっており、Microsoftが2019年8月6日付けで公開した情報によると、2019年7月度のWindowsUpdateにこの脆弱性の修正が含まれているとのことです。

(Source:Intel 1 / Intel 2 (INTEL-SA-00233) / ZombieLoad / RIDL and Fallout: MDS attacks)

IntelのCPUに『Microarchitectural Data Sampling (MDS)』と名付けられた新たな脆弱性が見つかり、公表されました。この脆弱性を悪用されると、メモリ上の各種データを盗まれる危険性があるとのこと。影響を受けるCPUはIntelが公開しているPDFファイルをご覧くださいませ。

MDSは以下の4つの脆弱性によって構成されています。

セキュリティ研究者らはこれらを『ZombielLoad』、『RIDL』、『Fallout』などと名前を付けていますが、Intelはまとめて『MDS』という名前を採用しています。

Intelの見解では悪用は非常に複雑で困難なため、危険度は低~中程度と発表しています。また、緩和策についてはマザーボードベンダー等に既にマイクロコードをリリース済みとのこと。

Intel以外への影響についてはRIDLおよびFalloutのホワイトペーパーの中でAMDのコメントが掲載されており、AMD製品では再現できなかったため、これらの問題に対して脆弱ではないとの考えを示しています。

TSMCは5nmプロセスノードでのリスク生産を開始したことを発表しました。TSMCによると、ARM Cortex-A72の5nm版と7nm版を比較したところ、1.8倍のトランジスタ密度になり、15%もの処理速度の向上を実現したとのこと。

先日、明らかになった『ASUS Live Update』のマルウェア混入について、ASUSは声明を発表しました。ASUSによると、この問題はノートPC製品のみが影響を受けており、その他のデバイスは影響を受けないとのこと。

また、影響を受けているかどうかをチェックするための診断ツールも公開しました。ダウンロードは以下のリンクよりどうぞ。

もし、影響があると判明した場合は、マルウェアを完全に削除するためにOSを工場出荷時の初期状態に戻すようASUSは案内しています。それでも問題が解決しない場合は、ASUSカスタマーサービスに連絡してほしいとのことです。

2019年3月25日、Kasperskyは、ASUS製PC向けユーティリティツール『ASUS Live Update』にマルウェアが混入していたことを発表しました。

Kasperskyによると、ASUSのサーバーにあるオリジナルの『ASUS Live Update』が、何者かによってバックドアが組み込まれたものとすり替えられていたとのこと。また、どちらも同じファイルサイズだったことから長い間発見されず、Kasperskyユーザーだけでも57,000人がバックドア入り『ASUS Live Update』をインストールしており、全世界では100万人にも上ると伝えられています。

不幸中の幸いなのが、マルウェアがターゲットとしているマシンは特定のMACアドレスを持った600台だけとのこと。ただ、具体的にどのマシンが影響を受けるかなどは発表されていないため不安は募ります。また、影響を受けないとしても、マルウェア入りのものを放っておくのはあまり気持ちの良いものではありません。

ASUS自ら、より詳細な経緯と今後の対応の発表が待たれます。

追記

ASUSが声明を発表しました。詳細は下記の記事をご覧くださいませ。

ワコムは同社製液晶ペンタブレット(液タブ)の不当表示について、対象製品購入者に以下の対応を行うことを発表しました。

ワコムは同社製液晶ペンタブレット(液タブ)の仕様について下記の発表を行いました。

| 2018/11/14 製品記載に関するお詫びとお知らせ 平素よりワコム製品をご愛用いただき誠にありがとうございます。 このたび弊社ウェブサイトならびにカタログにおいて、製品情報に不明瞭な記載がありました。深くお詫び申し上げますとともに、以下の通り訂正させていただきます。 対象製品: Wacom Cintiq Pro 16 Wacom MobileStudio Pro 16 (Source:Wacom) 2018/12/20 平素よりワコム製品をご愛用いただき誠にありがとうございます。 弊社では現在販売中の液晶搭載製品の仕様を再確認した結果、Wacom MobileStudio Pro 13に関しまして、液晶パネルの実力値とウィンドウズタブレットとして液晶パネル全体を色調整(カラーキャリブレーション)した結果に差異が認められました。色調整後の仕様を正式な製品仕様とし、下記の通りご報告させていただきます。 対象製品:クリエイティブタブレット「Wacom MobileStudio Pro 13」 Wacom MobileStudio Pro 13 (Source:Wacom) |

当初表示していたスペックは誤りだったとし、スペックダウンしたものを仕様としました。これから購入される方はともかく、当初のスペックを信じて買った人にとっては不当表示にあたるのではないでしょうか。また、このことに対してユーザーへの補償や対応は何も案内されていません。

あまりにも斜め上な発表に開いた口が塞がりません。ワコムは至急追加発表を行い、ユーザーに対して真摯な対応をされることを心より願います。

2018/12/28追記

ワコムが追加発表を行いました。詳細は下記の記事をご覧くださいませ。

富士通は発火・発煙の危険性があるノートパソコンを対象に、WindowsUpdate経由で『バッテリ充電制御機能アップデート』を配信することを発表しました。

富士通曰く、このアップデートを適用することで 「バッテリの消耗に合わせて充電制御を行い内圧を下げることで、これまで以上に安心してお使いいただくことができます」 とのこと。

対象機種は2010~2016年製。お心当たりのある方は下記の富士通のページを確認しておいた方が良いでしょう。

富士通

バッテリ充電制御機能アップデートのお願い (個人向けページ)

バッテリ充電制御機能アップデートのお願い (法人向けページ)

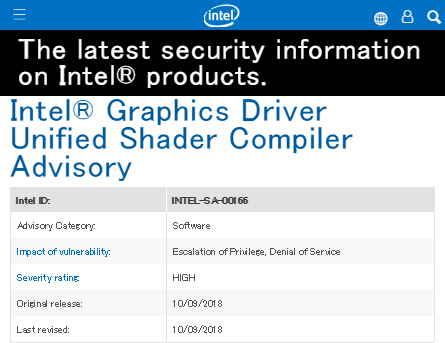

Intelは同社製品のドライバおよびファームウェアに下記の脆弱性があることを発表しました。

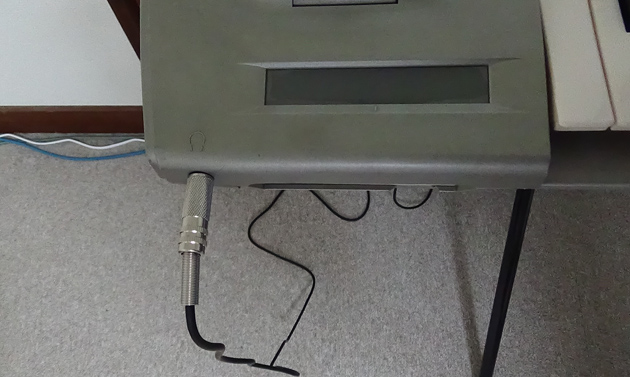

定番ヘッドフォン『SONY MDR-CD900ST』ですが、接続する機器によってはフォンプラグが

飛び出しすぎて邪魔になります。また、この状態で万が一にもぶつかったら、機器の差込口にダメージ間違いなしです。

ということでこれをL字型に変更します。変換コネクタを使用しても良いと思いますが、自分はあまりゴテッとしたくなかったのでコネクタごと交換しました。

以下、L字型コネクタへの改造方法になります。