(Source:Intel / medium - Ryan Shrout @ Intel / @LegitReviews)

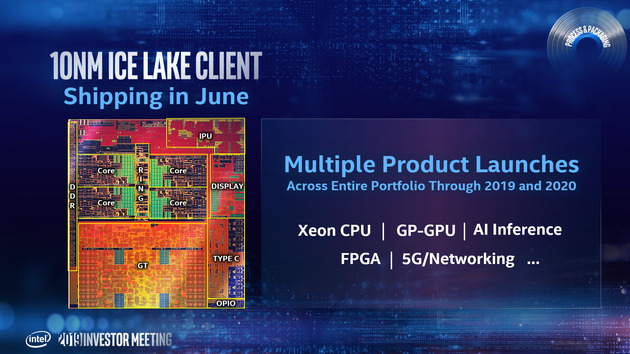

Intelは、Core i9-9900KSおよびCascade Lake-Xを2019年10月に発売することを発表しました。

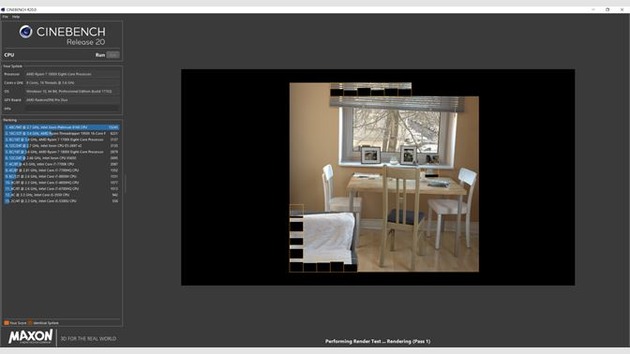

『S』のないi9-9900Kの8コアターボは最大4.7GHzですが、i9-9900KSでは8コアターボ時に最大5.0GHzで動作し、Intelのメインストリーム帯では最高性能のプロセッサとなります。

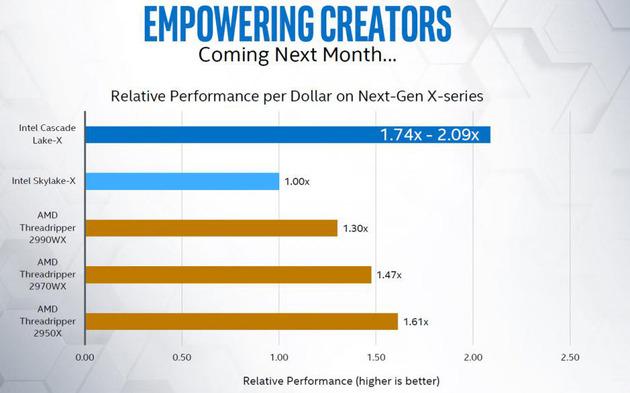

Cascade Lake-Xは次期HEDTとなり、Intelによると1ドルあたりのパフォーマンスは以下のようになることをアピールしています。