中国語圏メディアのithouse.com(IT之家)により、Comet Lake-Sのパフォーマンスを示すスライドショーがリークされました。それがこちら。

中国語圏メディアのithouse.com(IT之家)により、Comet Lake-Sのパフォーマンスを示すスライドショーがリークされました。それがこちら。

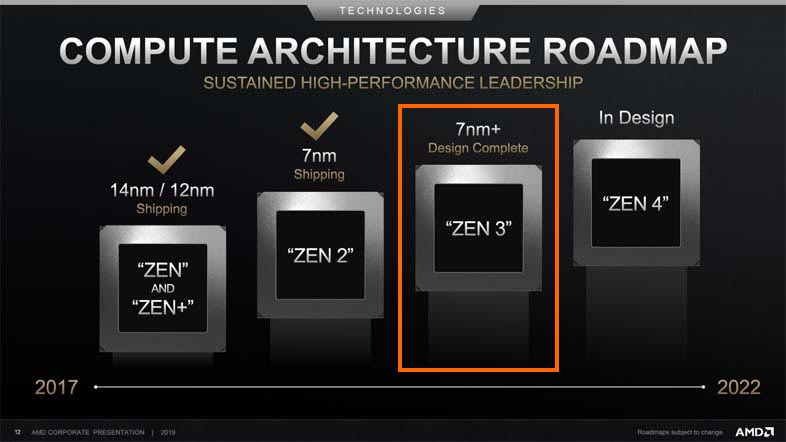

台湾の新聞社は、2020年1月7日より開催されるCES 2020にて、AMDがZen 3について発表するかもしれないと報じました。

中国語圏メディアのMyDrivers.com(快科技)は、Threadripper 3000シリーズの未発表ラインナップについて以下の内容を報じました。

Comet Lake-Sの詳細なラインナップのスライドショーが出てまいりました。それがこちら。

ペルシャ語圏メディアのtnews.irにて、Comet Lake-Sのラインナップに関するスライドショーがリークされました。それがこちら。

中国語圏のフォーラムにて、ノートPCのプロダクトマネージャーを務めると称するユーザーJZWSVIC氏が、IntelのモバイルプロセッサーTiger Lake-U ESとIce Lake-Uの比較をリークしました。それがこちら。

各所でZen 2世代のAPU、Ryzen 4000 APUシリーズの情報が散見されており、そろそろ登場しそうな気配を見せています。

Intelのプロセスノードに関するロードマップが出てまいりました。それがこちら。

Intel Comet Lake-Sの登場時期に関する情報が出てまいりました。中国語圏メディアのHKEPCは以下の内容を報じました。

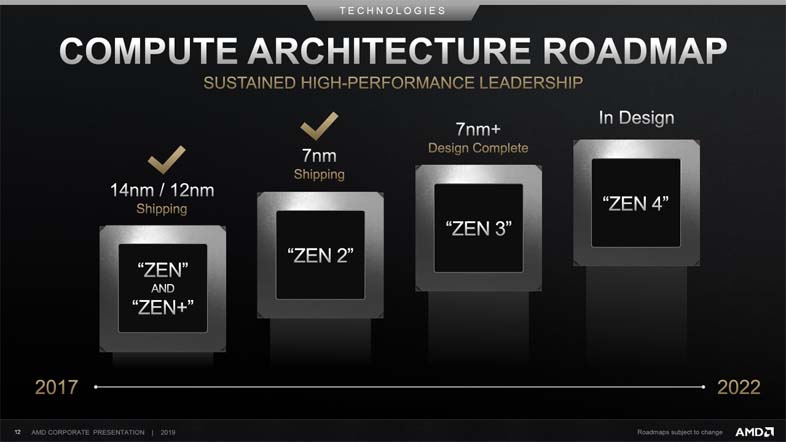

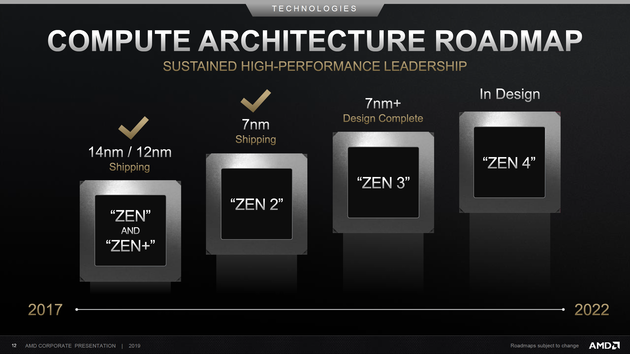

AMD Zen 4アーキテクチャのプロセスノードに関する情報が出てまいりました。中国語圏メディアの中時電子報(China Times)は以下の内容を報じました。

TSMCは2020年Q2(4-6月)に5nmプロセスノードの大量生産を開始する。同社シニア・バイス・プレジデントのJK Wang氏によると、既に3nmプロセスノードの計画も進めており、2022年に入ったらすぐに大量生産を開始することを約束している。 ホリデーシーズンとなる2022年末頃には3nmプロセスノードの製品を見ることが期待できるだろう。 |

上記内容が海外メディアのTECH POWER UPおよびDigiTimesにて報じられました。早いもので、もう3nmプロセスノードの計画についての話題が出てまいりました。

3nmがどれほどの性能になるかはまだ未知数ですが、5nmは7nmと比較して、80%のロジック密度の増加、約20%の速度増加を実現すると言われています。3nmでも同様に、順調なパフォーマンスアップを見せてくれることが期待されます。

中国語圏メディアのMyDrivers.com(快科技)は、AMD Ryzen 4000シリーズの登場時期について、以下の内容を報じました。

中国語圏のフォーラムにて、Rocket Lakeのスペックに関する噂が浮上しました。Comet Lake-Sは最大10コアですが、投稿主のsharkbay氏によると、Rocket Lake-Sは最大8コアに留まると主張しています。一方、メモリクロックはDDR4-2933まで上昇し、iGPUはGen 12になるとのこと。

海外メディアのTECH POWER UPでも上記の話題が取り上げられていますが、このリークが本当かどうかは定かではありません。現状ではこれが本当かどうか証明できるものは何もないため、鵜呑みにせず、こういう話もある程度に見ておいた方が良いでしょう。

Threadripper 3970Xおよび3960Xのレビューが各所で一斉に公開されました。詳細は下記のレビューリンクへどうぞ!

ということで、各所のわかりやすいリザルトからサクッとパフォーマンスを見ていきましょう。

AMDはThreadripper 3000シリーズの最上位モデルとなるThreadripper 3990Xを発表しました。コア数は怒涛の64C128T。キャッシュは288MB。TDPは他のThreadripper 3000シリーズと同様に280Wとのこと。

| Cores/ Threads | Base Clock (GHz) | Turbo Clock (GHz) | Cache (MB) | TDP | MSRP (USドル) | |

| Threadripper 3990X | 64C128T | TBC | TBC | 288 | 280W | TBC |

| Threadripper 3970X | 32C64T | 3.7 | 4.5 | 144 | 280W | 1,999 |

| Threadripper 3960X | 24C48T | 3.8 | 4.5 | 140 | 280W | 1,399 |

クロックと販売価格はまだ明らかになっていません。また、リーク情報では2020年1月発売予定と言われていましたが、今回の発表で詳細なスケジュールは明示されておらず、2020年発売予定とされています。

AMDシニア・バイス・プレジデントのForrest Norrod氏が、海外メディアのTheStreetのインタビューでZen 3について以下の発言をしました。

| Forrest Norrod: Zen 2では大幅なIPCの向上があった。Zen 3はまったく新しいアーキテクチャになる。そしてZen 3では、新しいアーキテクチャに対して期待されるようなパフォーマンスの向上が見られるだろう。 |

AMDによるとZenからZen 2へは15%のIPC向上があったとされています。Forrest Norrod氏の発言に具体的な数値は出ていませんが、Zen 3では、この15%を超えてくることを期待させます。

Zen 3のRyzenがいつ頃の登場になるかはまだ定かではありませんが、TweakTownによるとZen 3のEPYCは2020年Q3(7-9月)頃から生産が開始されると言われています。

2020/10/9追記

Zen 3 / Ryzen 5000シリーズが発表されました。詳細は以下の記事をご覧くださいませ。

Ryzen 3000シリーズ向けにチューニングされた有志作成のカスタム電源プラン『1usmus Custom Power Plan for Ryzen 3000 Processors』が公開されました。このプランを使用することで、ブーストクロックの向上およびブーストに関係のないコアの負荷と温度の低下が見込めるとのこと。特にRyzen 9 3900X / 3950Xに対して有効とされています。

海外メディアのTECH POWER UPがこのプランでCinebench R15のシングルスレッドテストを行ったところ、

AMD Ryzenシリーズ環境において、プログラミング言語のMATLABでIntel Math Kernel Library (Intel MKL)を使用すると、Intel MKLがAMD CPUに最適化されていないため、非常に遅い動作となります。

しかし、Redditの有志により、Ryzenシリーズに最適化させたbatファイルが作成・公開されました。そのbatファイルの内容がこちら。