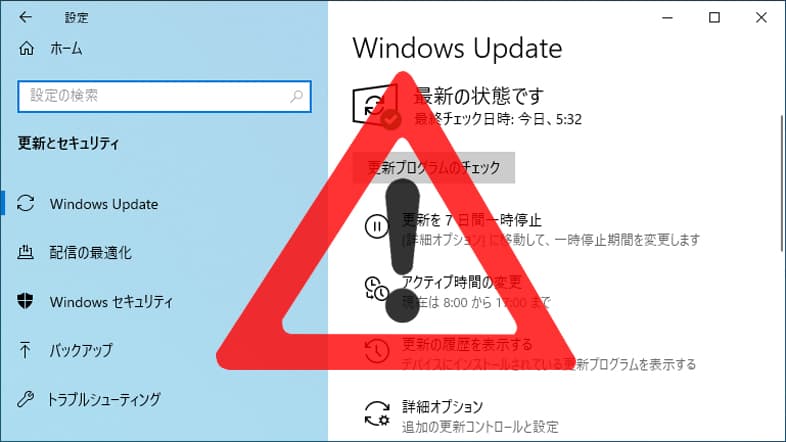

【Windows10】 WindowsUpdate 2026年5月 不具合情報 - セキュリティ更新プログラム KB5087544

WindowsUpdate

日本時間で2026年5月13日にWindowsUpdateに配信されたWindows10用セキュリティ更新プログラムKB5087544の不具合情報およびその回避策・解決策です。

Windows10 22H2用セキュリティ更新プログラム: KB5087544

基本情報

KB5087544はWindows10 バージョン22H2用のセキュリティアップデートを含む累積更新プログラムです。このセキュリティ更新プログラム(セキュリティパッチ)をインストールすることで脆弱性が修正されます。

▼更新プログラムのハイライト・修正された脆弱性や不具合 - Windowsの脆弱性を修正

- マルチモニター環境において、.rdpファイルを開いた際に表示されるセキュリティの警告メッセージウィンドウが正常に表示されない不具合(テキストが重なって表示されたり、ボタンが部分的に隠れて表示される)を修正

- セキュアブートに関連する以下のアップデートを行いました

- 『設定』 → 『更新とセキュリティ』 → 『Windows セキュリティ』 → 『デバイス セキュリティ』にて、セキュアブートの状態に関する動的なステータスレポートが有効になります

- 信頼性の高いデバイスターゲティングデータが追加され、新しいセキュアブート証明書を自動的に受信できるPCの範囲が拡大しました。PCは、十分な更新成功シグナルを示した後にのみ、新しい証明書を受け取ります。引き続き、段階的かつ管理されたロールアウトが維持されます

- エジプトのサマータイムに対応

|

備考: ESU期間

Windows10は日本時間で2025年10月15日をもってサポート終了となりました。現在は延長サポート(ESU)期間となります。

サポート終了から個人ユーザーは最大1年、企業・組織は最大3年、延長サポートを受けることができます。個人ユーザー向けのESU登録方法については以下の記事をご覧ください。

当サイトにおいては、個人ユーザー向けESU最終日の2026年10月14日まで、Windows10のWindows Update不具合情報を提供してまいります。

不具合情報

KB5087544には以下の既知の不具合があります。

既知の不具合

| 不具合概要 | 回避策 |

日本時間で2026年4月15日以降にリリースされた更新プログラムをインストール後、以下の5つの条件すべてを満たすPC環境において、BitLocker回復画面が表示されてBitLocker回復キーの入力が求められます。 - OSドライブでBitLockerが有効になっている

- グループポリシーの『コンピューターの構成』 → 『管理用テンプレート』 → 『Windows コンポーネント』 → 『BitLocker ドライブ暗号化』 → 『オペレーティング システムのドライブ』 → 『ネイティブのUEFIファームウェア構成のTPMプラットフォーム検証プロファイルを構成する』が設定されており、『PCR 7』が検証プロファイルに含まれている

- 『システム情報』(msinfo32.exe)で『PCR7 構成』が『バインド不可』になっている

- PCのセキュアブート署名データベース(DB)にWindows UEFI CA 2023証明書が含まれており、2023年署名のWindows Boot Managerをデフォルトとして使用できる状態にある

- PCがまだ2023年署名のWindows Boot Managerを実行していない

| この不具合は、企業や組織などのIT部門によって管理されていない個人用PCでは発生する可能性は低いとされています。(つまり、発生するとしたら企業や組織などのPC) この不具合の回避策としては、2026年4月15日以降にリリースされた更新プログラムのインストール前に『ネイティブのUEFIファームウェア構成のTPMプラットフォーム検証プロファイルを構成する』を未構成にすることで回避できます。手順は以下。 - グループポリシーエディター(gpedit.msc)またはグループポリシー管理コンソールを開いて、『コンピューターの構成』 → 『管理用テンプレート』 → 『Windows コンポーネント』 → 『BitLocker ドライブ暗号化』 → 『オペレーティング システムのドライブ』 → 『ネイティブのUEFIファームウェア構成のTPMプラットフォーム検証プロファイルを構成する』を開き、『未構成』に設定する

- 影響を受けるPCでコマンド『gpupdate /force』を実行してポリシーの変更を反映させる

- 『manage-bde -protectors -disable C:』コマンドでBitLockerを一時停止(CドライブでBitLockerが有効の例)

- 『manage-bde -protectors -enable C:』コマンドでBitLockerを再開(CドライブでBitLockerが有効の例)

- これによりBitLockerにバインドされたPCRは、Windowsによって選択されたデフォルトのPCRプロファイルを使用します

|