ASUS製ルーターに複数の脆弱性。計8件中、緊急が1件。アップデートを。『CVE-2025-59366』『CVE-2025-12003』など

ASUSは、同社製ルーターに複数の脆弱性があり、セキュリティアップデートをリリースしたことを発表しました。

2025年11月25日付けでのASUSの発表によると、ASUS製ルーターには以下の脆弱性があるとのこと。

- CVE-2025-59365

CVSS 4.0スコア: 6.9 / 重要 - CVE-2025-59366

CVSS 4.0スコア: 9.2 / 緊急 - CVE-2025-59368

CVSS 4.0スコア: 6.0 / 重要 - CVE-2025-59369

CVSS 4.0スコア: 5.9 / 重要 - CVE-2025-59370

CVSS 4.0スコア: 7.5 / 重要 - CVE-2025-59371

CVSS 4.0スコア: 7.5 / 重要 - CVE-2025-59372

CVSS 4.0スコア: 6.9 / 警告 - CVE-2025-12003

CVSS 4.0スコア: 8.2 / 重要

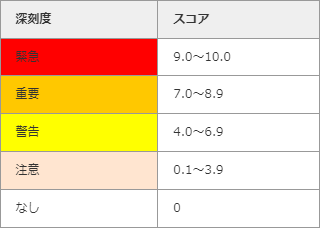

CVSS 4.0スコア(最大10点)はもっとも高いもので9.2。深刻度『重要』が6件、『警告』が1件、『緊急』が1件。

『緊急』の脆弱性『CVE-2025-59366』は、AiCloudに認証回避の脆弱性があり、悪用されることで認証なしに特定の機能を実行できる恐れがあるとされています。

ASUSは、具体的にどの製品(ルーター)がこれらの脆弱性の影響を受けるのかを明らかにしていません。少なくとも『CVE-2025-59366』はAiCloud自体の脆弱性のため、この機能を搭載している多くの製品が脆弱性の影響を受けると考えられます。

ASUSによると、2025年10月にリリースされたファームウェアにて、これらの脆弱性は修正されているとのこと。そのため、ASUSは最新ファームウェアへとアップデートを呼びかけています。

修正されたファームウェアバージョンは以下。

- 3.0.0.4_386 series

- 3.0.0.4_388 series

- 3.0.0.6_102 series

ファームウェアのアップデートは、ルーター本体から行ったり、ASUSのサポートページや当該製品ページからもダウンロード・手動アップデートもできます。

なお、すでにサポート終了(EOL)となっており、ファームウェアが提供されないモデルに関しては、ルーターのログインパスワードとWi-Fiパスワードを強力なものへと設定し、以下の機能をすべて無効にするようASUSは案内しています。

▼EOL製品で無効にするべき機能

- AiCloud

- Remote access from WAN

- Port forwarding

- DDNS

- VPN server

- DMZ

- Port triggering

- FTP