(Source:ZDNet / eTeknix)

<ザックリ意訳>

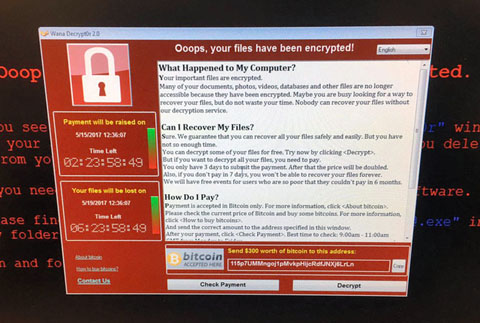

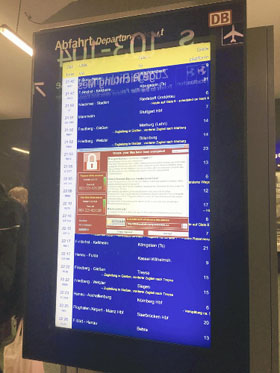

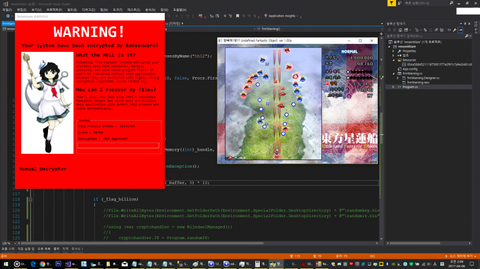

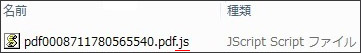

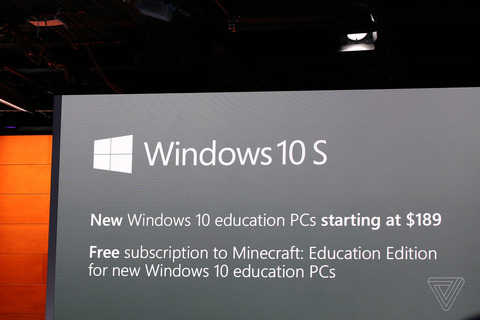

Microsoftは2017年6月8日にブログで 「Windows 10 Sは既知のランサムウェアの影響を受けない」 と豪語した。これが本当かどうか、ZDNetはセキュリティ研究者のMatthew Hickey氏に依頼してWindows 10 Sをランサムウェアに感染させることが可能か試すことにした。

結果、Matthew Hickey氏はわずか3時間ほどで成功した。Matthew Hickey氏は 「簡単すぎて正直驚いている」 と述べている。

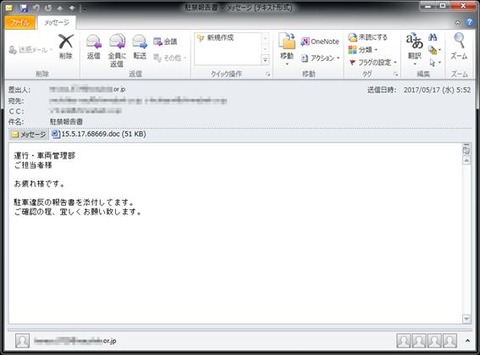

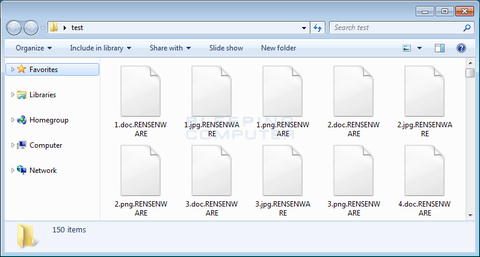

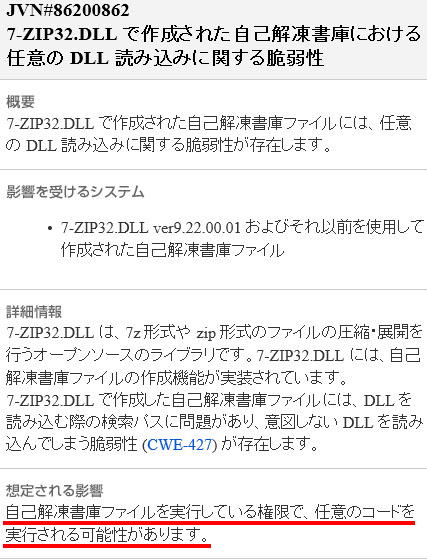

攻撃には悪意のあるマクロベースのWord文書を作成し、Word文書を開くとDLLインジェクションが行われる方法を利用した。そこを起点にクラックを進め、最終的にはシステム特権を得てコンピュータを自由にリモートアクセスできるようになった。

Matthew Hickey氏は 「この状態はアンチマルウェアやファイアウォールなどを無効にしたり、重要なWindowsのファイルを上書きすることができる。ランサムウェアをインストールすることもできる。ゲームオーバーだ」 と述べた。

上記内容がZDNetなどの海外メディア各所で報じられました。

Windows 10 Sは基本的にWindowsストアのアプリケーションしか動作しないため、比較的ウイルスの影響を受けにくい仕様だとは思いますが、Microsoftが主張する 「Windows 10 Sは既知のランサムウェアの影響を受けない」 というのは誇大広告だったようです。